Heartbleed (CVE-2014-0160 としても知られる) は、OpenSSL 暗号化ライブラリのコンピューター セキュリティの脆弱性です。これは 2014 年 4 月に発見され、Common Vulnerability Scoring System (CVSS) によって重大な問題として分類されています。

Heartbleed バグは、OpenSSL 暗号化ライブラリの重大なセキュリティ欠陥です。 OpenSSL は、インターネット通信を暗号化するために一般的に使用されるソフトウェア ライブラリです。この欠陥により、攻撃者は認証メカニズムなしで機密データにアクセスできるため、非常に危険です。

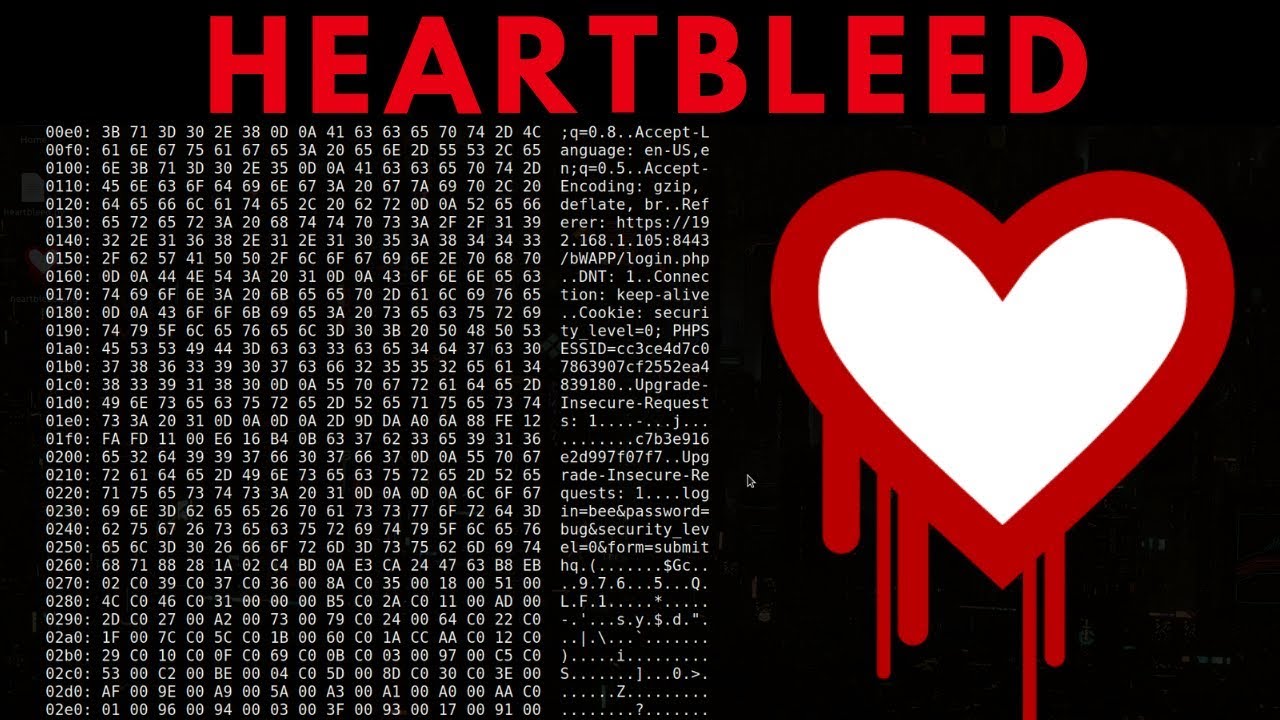

基本的に、Heartbleed バグは、攻撃者が暗号化されたサーバーまたはクライアントのメモリを読み取ることを可能にする OpenSSL ライブラリの実装エラーです。これは、ユーザー名、パスワード、クレジット カード番号、その他の機密データなどの機密情報が悪意のある侵入者にさらされる可能性があることを意味します。このバグはリモートから悪用される可能性があり、侵入者はこの欠陥を悪用して暗号化されたデータを取得する可能性があります。

この脆弱性は、処理できるバイト数を超えるデータがプログラムに送信されたときに発生する「バッファ オーバーフロー」の一例です。攻撃者はこの欠陥を悪用してターゲット システム上のメモリにアクセスし、機密情報が漏洩する可能性があります。

このバグは当初、Linux および Unix ベースのシステムに限定されていると考えられていましたが、後に一部のモバイル システムを含む他の多くのプラットフォームにも影響を与えることが判明しました。 5 億台を超えるコンピュータとサーバー システムがこのバグの影響を受け、影響を受けたソフトウェアはインターネット上のすべての Web サーバーのほぼ 3 分の 2 で見つかったと推定されています。

このバグは発見後、影響を受けるベンダーによってすぐにパッチが適用され、2014 年 5 月には脆弱性を修正するパッチがリリースされました。このパッチは広く入手可能であり、影響を受ける OpenSSL ソフトウェアを実行しているシステムに適用する必要があります。

この脆弱性は 6 年以上前に発見されましたが、潜在的な攻撃者から確実に保護するには、ユーザーがシステムを OpenSSL ソフトウェアの最新バージョンに更新することが依然として重要です。さらに、ユーザーはシステムの脆弱性を定期的に監視し、強力なパスワードや 2 要素認証を使用するなど、ネットワークを保護するための措置を講じる必要があります。