Heartbleed, также известная как CVE-2014-0160, - это уязвимость компьютерной безопасности в криптографической библиотеке OpenSSL. Она была обнаружена в апреле 2014 года и классифицируется как критическая проблема по Common Vulnerability Scoring System (CVSS).

Ошибка Heartbleed - это серьезный дефект безопасности в библиотеке шифрования OpenSSL. OpenSSL - это широко используемая программная библиотека для шифрования интернет-коммуникаций. Дефект позволяет злоумышленникам получать доступ к конфиденциальным данным без каких-либо механизмов аутентификации, что делает его очень опасным.

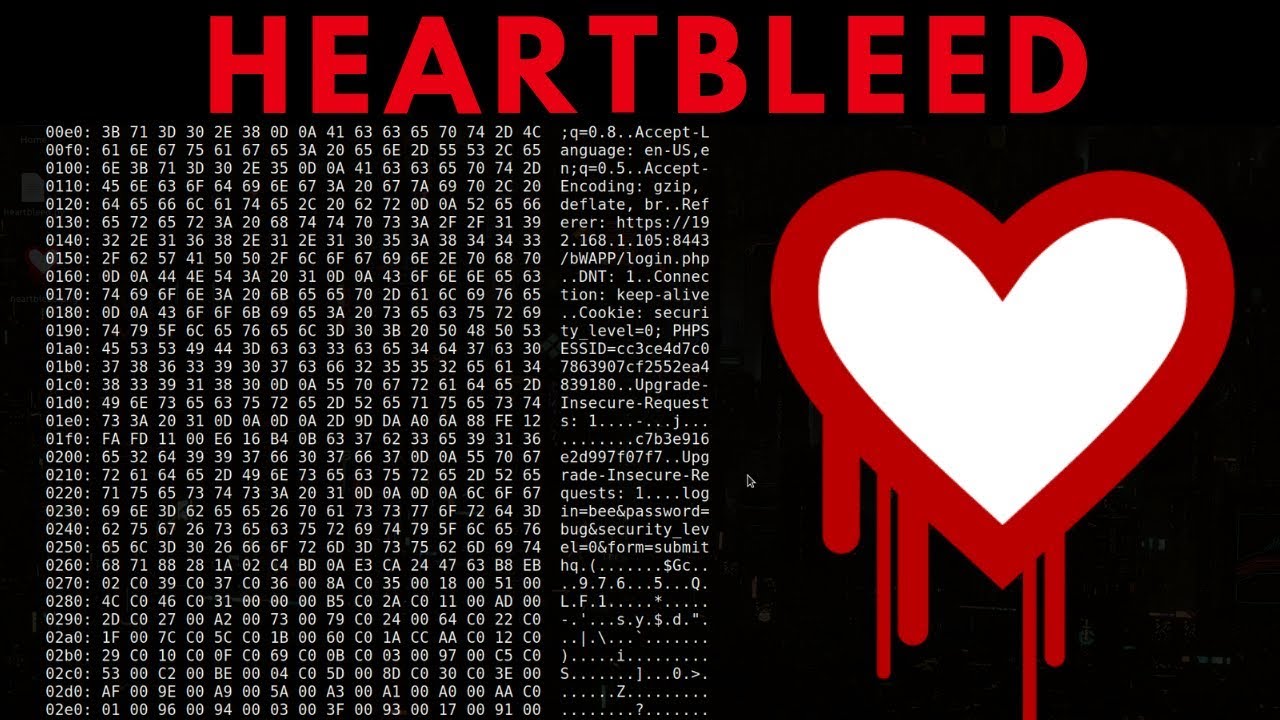

По сути, ошибка Heartbleed представляет собой ошибку в реализации библиотеки OpenSSL, которая позволяет злоумышленнику читать память зашифрованного сервера или клиента. Это означает, что секретная информация, такая как имена пользователей, пароли, номера кредитных карт и другие конфиденциальные данные, может быть открыта злоумышленнику. Эта ошибка может быть использована удаленно, и злоумышленник, воспользовавшись дефектом, может получить зашифрованные данные.

Уязвимость является примером "переполнения буфера", которое возникает при передаче программе данных, содержащих больше байт, чем она может обработать. Злоумышленник, воспользовавшись этим недостатком, может получить доступ к любой памяти целевой системы, что может привести к раскрытию секретной информации.

Первоначально считалось, что ошибка распространяется только на системы на базе Linux и Unix, однако впоследствии выяснилось, что она затрагивает и многие другие платформы, включая некоторые мобильные системы. По оценкам специалистов, ошибка затронула более 500 млн. компьютеров и серверных систем, а также почти две трети всех веб-серверов в Интернете.

После обнаружения ошибки ее быстро исправили поставщики, и в мае 2014 года был выпущен патч, устраняющий уязвимость. Патч широко доступен и должен быть применен к системам, использующим затронутое программное обеспечение OpenSSL.

Хотя уязвимость была обнаружена более шести лет назад, пользователям по-прежнему важно обновить свои системы до последней версии ПО OpenSSL, чтобы обеспечить защиту от потенциальных злоумышленников. Кроме того, пользователи должны регулярно следить за своими системами на предмет уязвимостей и предпринимать меры по защите своих сетей, например, использовать надежные пароли и двухфакторную аутентификацию.