Heartbleed, também conhecido como CVE-2014-0160, é uma vulnerabilidade de segurança de computador na biblioteca de criptografia OpenSSL. Foi descoberto em abril de 2014 e é classificado como um problema crítico pelo Common Vulnerability Scoring System (CVSS).

O Heartbleed Bug é uma grave falha de segurança na biblioteca de criptografia OpenSSL. OpenSSL é uma biblioteca de software comumente usada para criptografar a comunicação na Internet. A falha permite que invasores acessem dados confidenciais sem quaisquer mecanismos de autenticação, tornando-os muito perigosos.

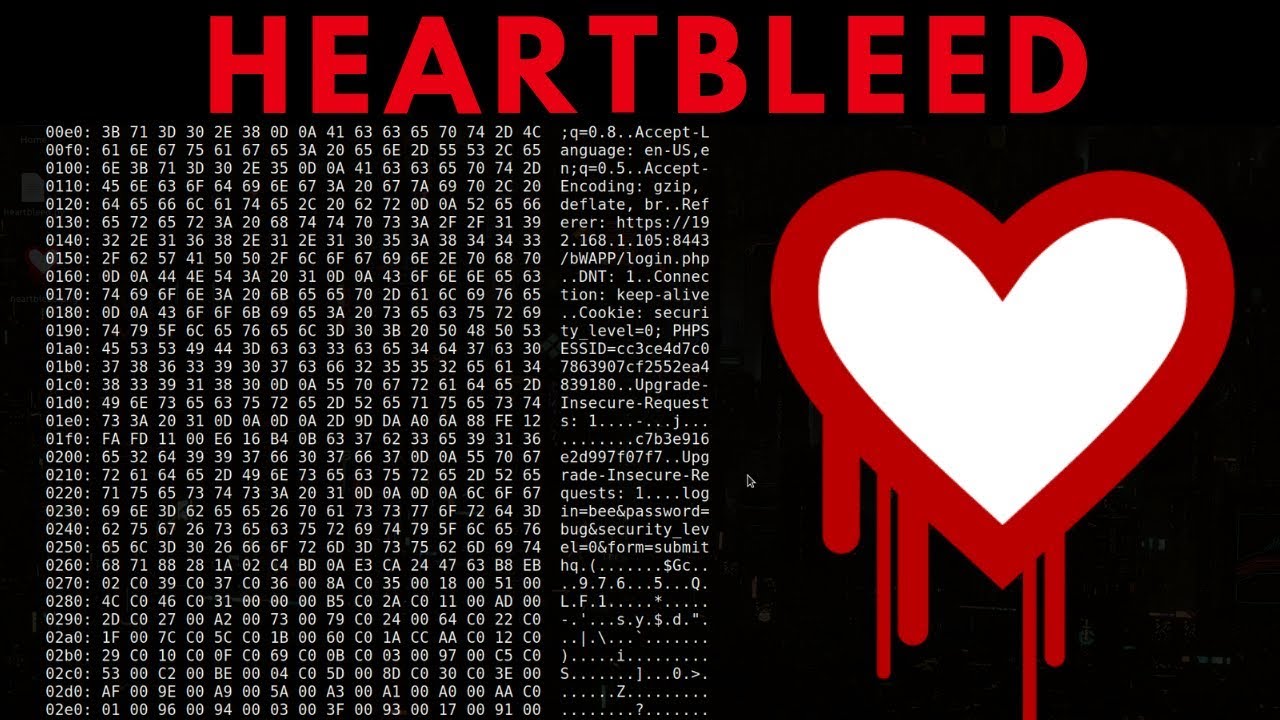

Essencialmente, o bug Heartbleed é um erro de implementação na biblioteca OpenSSL que permite que um invasor leia a memória do servidor ou cliente criptografado. Isso significa que informações secretas como nomes de usuário, senhas, números de cartão de crédito e outros dados confidenciais podem ser expostas a um invasor mal-intencionado. Este bug pode ser explorado remotamente e o invasor pode obter dados criptografados explorando a falha.

A vulnerabilidade é um exemplo de “buffer overflow”, que ocorre quando dados são enviados para um programa com mais bytes do que ele pode suportar. Um invasor pode explorar a falha para acessar qualquer memória do sistema alvo, revelando potencialmente informações secretas.

Inicialmente, acreditou-se que o bug estava limitado a sistemas baseados em Linux e Unix, mas mais tarde descobriu-se que afetava também muitas outras plataformas, incluindo alguns sistemas móveis. Estima-se que mais de 500 milhões de computadores e sistemas de servidores foram afetados pelo bug e que o software afetado foi encontrado em quase dois terços de todos os servidores web na Internet.

O bug foi rapidamente corrigido pelos fornecedores afetados após sua descoberta e, em maio de 2014, um patch foi lançado para corrigir a vulnerabilidade. O patch está amplamente disponível e deve ser aplicado a sistemas que executam o software OpenSSL afetado.

Embora a vulnerabilidade tenha sido descoberta há mais de seis anos, ainda é importante que os usuários atualizem seus sistemas para a versão mais recente do software OpenSSL para garantir proteção contra possíveis invasores. Além disso, os usuários devem monitorar regularmente seus sistemas em busca de vulnerabilidades e tomar medidas para proteger suas redes, como usar senhas fortes e autenticação de dois fatores.