Heartbleed, también conocido como CVE-2014-0160, es una vulnerabilidad de seguridad informática en la biblioteca criptográfica OpenSSL. Se descubrió en abril de 2014 y está clasificada como un problema crítico por el Sistema Común de Puntuación de Vulnerabilidades (CVSS).

El error Heartbleed es un grave fallo de seguridad en la biblioteca de cifrado OpenSSL. OpenSSL es una biblioteca de software de uso común para cifrar las comunicaciones en Internet. El fallo permite a los atacantes acceder a datos sensibles sin ningún mecanismo de autenticación, lo que lo hace muy peligroso.

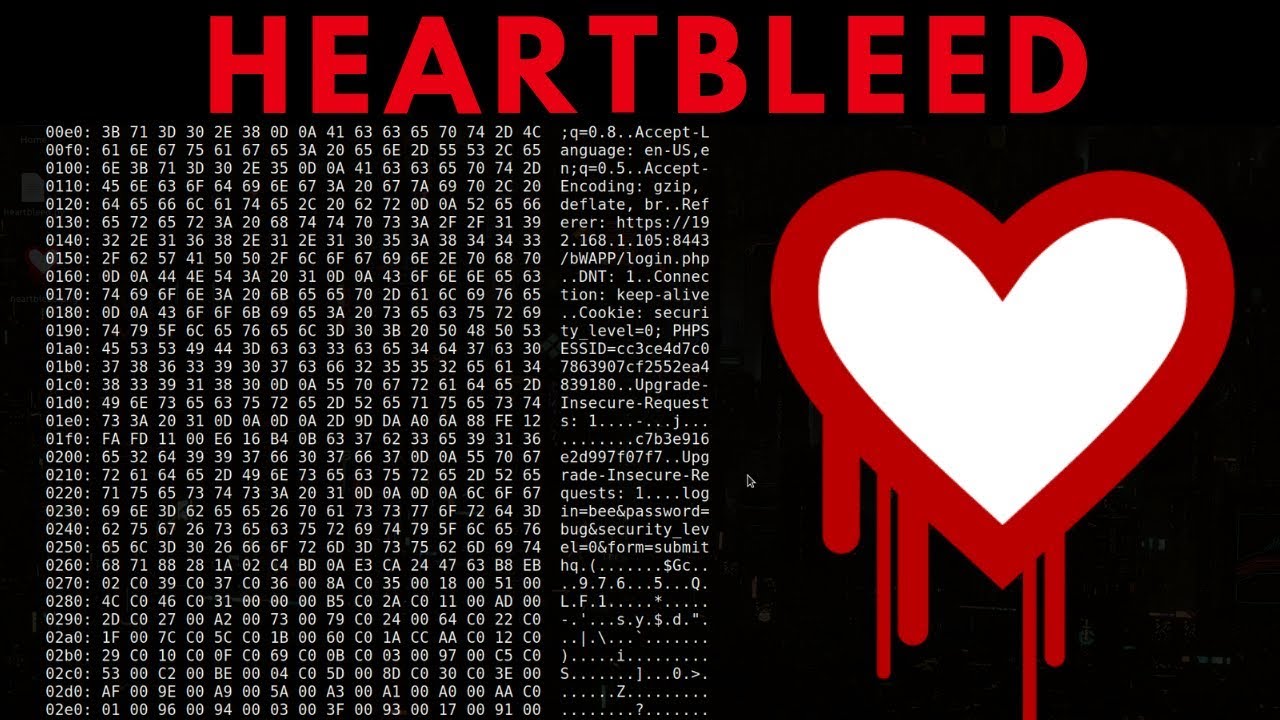

En esencia, el fallo Heartbleed es un error de implementación en la biblioteca OpenSSL que permite a un atacante leer la memoria del servidor o cliente cifrado. Esto significa que información secreta como nombres de usuario, contraseñas, números de tarjetas de crédito y otros datos sensibles pueden quedar expuestos a un intruso malintencionado. Este fallo puede explotarse de forma remota, y el intruso puede obtener datos cifrados aprovechando el fallo.

La vulnerabilidad es un ejemplo de "desbordamiento de búfer", que se produce cuando se envían datos a un programa con más bytes de los que puede manejar. Un atacante puede aprovechar el fallo para acceder a cualquier memoria del sistema de destino, revelando potencialmente información secreta.

En un principio se creyó que el fallo se limitaba a los sistemas basados en Linux y Unix, pero más tarde se descubrió que también afectaba a muchas otras plataformas, incluidos algunos sistemas móviles. Se calcula que el fallo afectó a más de 500 millones de ordenadores y servidores, y que el software afectado se encontraba en casi dos tercios de todos los servidores web de Internet.

El fallo fue rápidamente parcheado por los proveedores afectados tras su descubrimiento, y en mayo de 2014 se publicó un parche para corregir la vulnerabilidad. El parche está ampliamente disponible y debe aplicarse a los sistemas que ejecuten el software OpenSSL afectado.

Aunque la vulnerabilidad se descubrió hace más de seis años, sigue siendo importante que los usuarios actualicen sus sistemas a la última versión del software OpenSSL para garantizar la protección frente a posibles atacantes. Además, los usuarios deben supervisar periódicamente sus sistemas en busca de vulnerabilidades y tomar medidas para proteger sus redes, como el uso de contraseñas seguras y autenticación de dos factores.