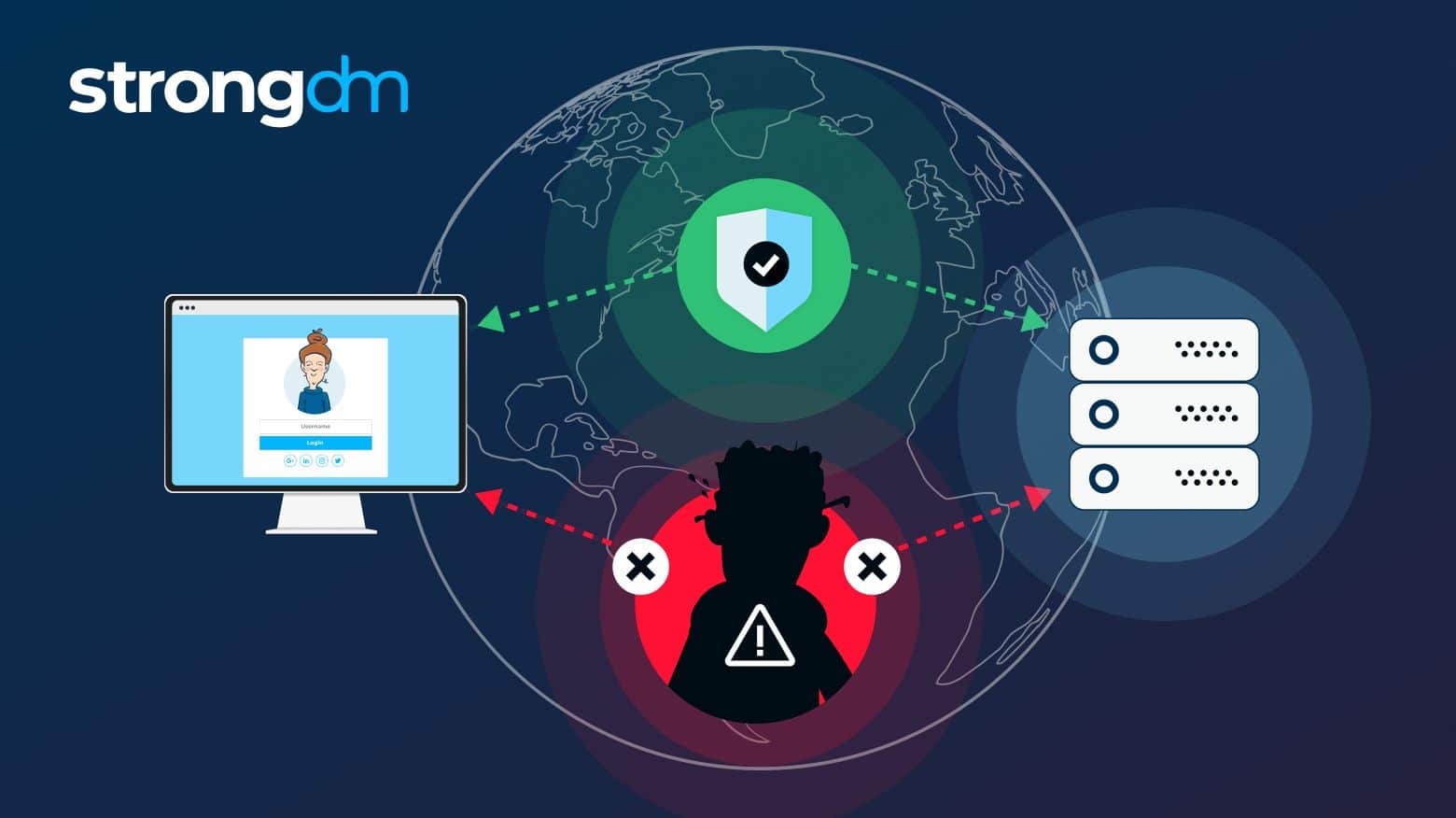

Man-in-the-Middle (MitM) là một cuộc tấn công vào truyền thông dữ liệu giữa hai hệ thống. Nó liên quan đến việc kẻ xâm nhập chặn và chuyển tiếp tin nhắn giữa hai hệ thống mà không hề biết hoặc không được phép. Kẻ tấn công này sau đó có thể nghe lén và thay đổi cả dữ liệu được truyền và nhận nhằm cố gắng truy cập vào thông tin nhạy cảm hoặc làm gián đoạn liên lạc.

Nói một cách đơn giản hơn, cuộc tấn công Man-in-the-Middle thường hoạt động bằng cách tự chèn chính nó vào quá trình liên lạc giữa hai thiết bị, như máy tính của người dùng và máy chủ của trang web. Mặc dù có vẻ hoạt động bình thường nhưng kẻ tấn công có thể chặn dữ liệu được chia sẻ giữa hai thiết bị, chẳng hạn như mật khẩu, mã thông báo xác thực và thông tin tài chính.

Các cuộc tấn công MitM có thể được thực hiện bằng phần cứng, phần mềm hoặc kết hợp cả hai. Ví dụ: kẻ tấn công có thể sử dụng máy tính xách tay có bộ điều hợp không dây được kết nối với bộ định tuyến làm thiết bị MitM dựa trên phần cứng. Sau đó, kẻ tấn công thay đổi địa chỉ MAC của bộ định tuyến giống với địa chỉ máy tính của người dùng, tạo ra một cầu nối vô hình giữa hai địa chỉ.

Trong các cuộc tấn công MitM dựa trên phần mềm, mã độc được đưa vào thiết bị của người dùng hoặc đích đến dự định, cho phép kẻ tấn công chuyển hướng, kiểm tra và thao túng tất cả các yêu cầu và phản hồi dữ liệu.

Động cơ phổ biến nhất đằng sau các cuộc tấn công Man-in-the-Middle là đánh cắp thông tin nhạy cảm, làm hỏng dữ liệu và gián điệp. Các cuộc tấn công MitM cũng có thể được sử dụng để khai thác lỗ hổng hoặc chiếm quyền điều khiển phiên web. Kẻ tấn công có thể dễ dàng sửa đổi các yêu cầu và phản hồi để chèn tải trọng độc hại, ghi nhật ký dữ liệu xác thực ứng dụng khách hoặc giả mạo dữ liệu độc hại.

Để giảm nguy cơ bị tấn công MitM, điều quan trọng là phải thực hiện các biện pháp bảo vệ thông tin liên lạc dữ liệu và bảo vệ thông tin xác thực của người dùng. Các bước này phải bao gồm việc sử dụng các giao thức và mã hóa an toàn khi truyền dữ liệu, luôn cập nhật phần mềm và hệ thống cũng như tránh các mạng Wi-Fi công cộng khi trao đổi thông tin nhạy cảm.