A codificação one-hot, também conhecida como one-of-K ou codificação dummy, é uma forma de transformação de dados usada em muitas áreas de programação de computadores e segurança cibernética. Ela é usada para representar informações por meio de uma matriz de valores binários. Na codificação de dados, o valor "quente" é representado por um "1" e os valores "frios" são representados por um "0". É frequentemente usado em técnicas de análise de dados, como aprendizado de máquina, como uma forma de criar variáveis discretas a partir de um conjunto de dados.

A codificação one-hot é particularmente útil para dados que contêm valores categóricos, para os quais um valor ordinal não faz sentido. Ao converter os valores em valores binários, uma variável categórica pode ser representada usando 0s e 1s. Também é útil para detectar padrões em dados com determinadas características e avaliá-los.

Por exemplo, um conjunto de dados pode ter vários valores categóricos, como gênero ou região, que não fazem sentido se receberem valores numéricos. Ao aplicar a codificação one-hot, cada valor recebe um valor binário exclusivo, permitindo que os conjuntos de dados sejam analisados de forma significativa.

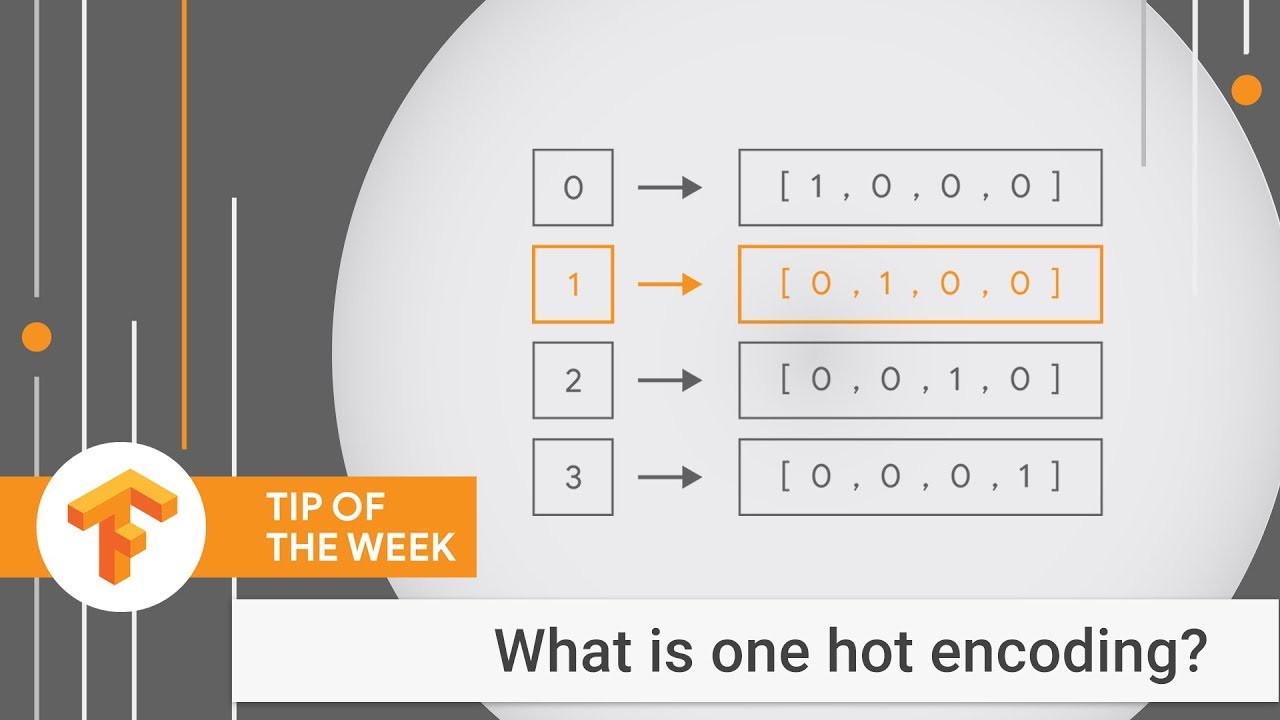

O processo de codificação de um único ponto geralmente é feito criando-se primeiro uma matriz binária com o mesmo comprimento do número de categorias dos dados. A matriz binária consiste em todos os 0s e um único 1, que corresponde à categoria correta. O conjunto de matrizes binárias para cada categoria no conjunto de dados forma a matriz codificada em um único instante.

A codificação one-hot é comumente usada em aplicativos de aprendizado de máquina, pois permite que os dados sejam representados de forma mais significativa. Ela ajuda os algoritmos a detectar melhor os padrões, além de melhorar a precisão e o desempenho. Além disso, a codificação one-hot ajuda a evitar que as redes neurais aprendam as correlações e os efeitos errados.

Na segurança cibernética, a codificação one-hot é usada para transformar dados a fim de detectar melhor atividades anormais em sistemas e redes. Ela também ajuda a estudar o comportamento da rede e a detectar atividades mal-intencionadas, como malware.