Exploit Kit là một loại phần mềm độc hại được thiết kế để tự động tìm kiếm và khai thác các lỗ hổng phần mềm máy tính. Bộ công cụ khai thác thường bao gồm mã khai thác, trình tải xuống độc hại và khung tấn công cho phép tội phạm mạng tùy chỉnh cuộc tấn công của chúng đối với hệ thống mục tiêu và ứng dụng mục tiêu.

Bộ công cụ khai thác thường được bọn tội phạm sử dụng như một điểm dừng duy nhất để thực hiện các cuộc tấn công mạng. Việc sử dụng bộ công cụ khai thác giúp loại bỏ nhu cầu cần có một hacker am hiểu vì bộ công cụ này chứa các công cụ và mã cần thiết để tìm và khai thác các lỗ hổng trong ứng dụng. Tội phạm chỉ cần thực hiện một số tùy chỉnh nhỏ đối với tải trọng, máy mục tiêu và ứng dụng mục tiêu trước khi phát động cuộc tấn công.

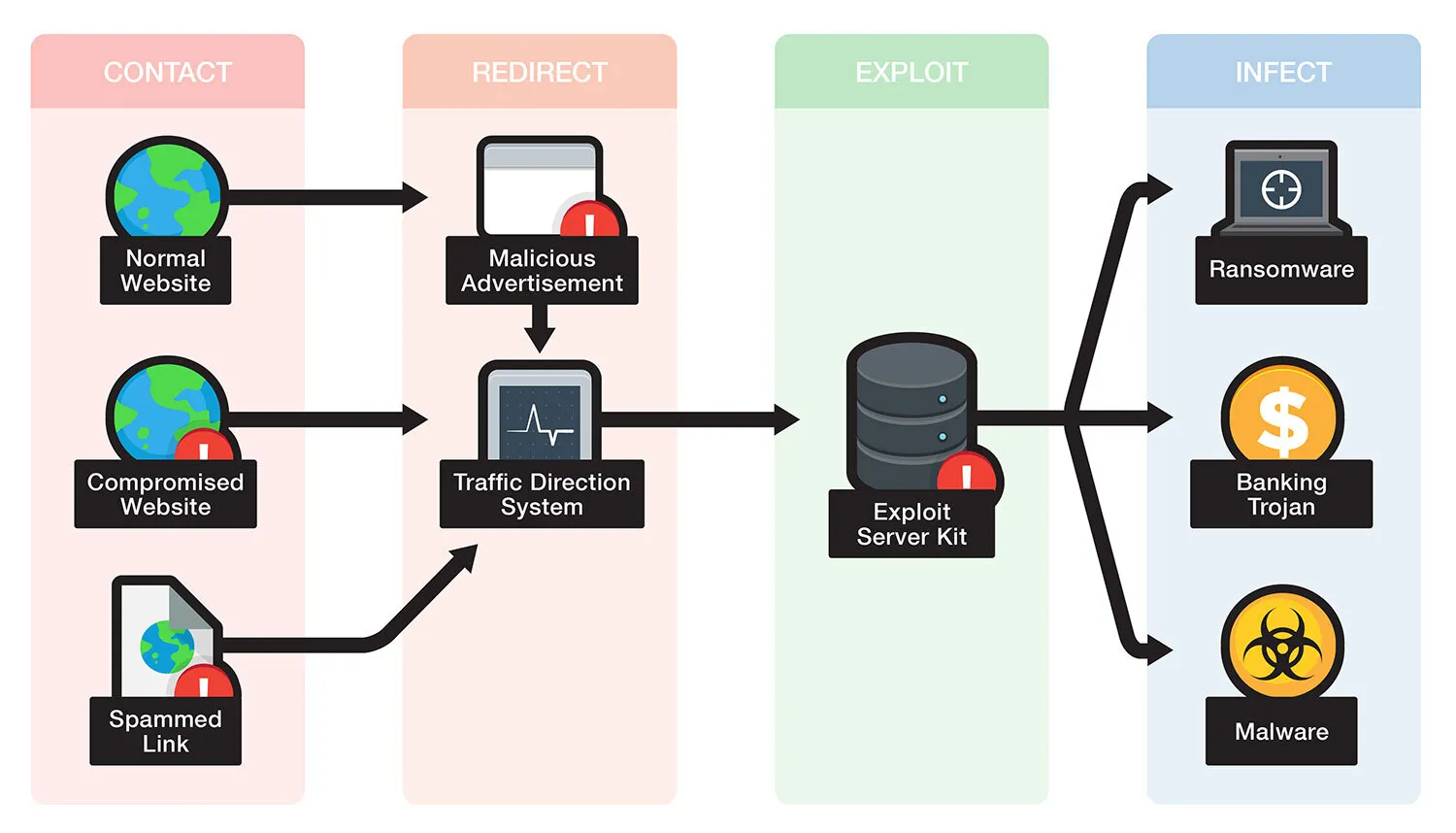

Bộ công cụ khai thác được phát tán thông qua nhiều phương thức khác nhau, bao gồm email có chứa tệp đính kèm độc hại, cửa hàng vũ khí trực tuyến, trang web bị xâm nhập và mạng ngang hàng. Khi máy tính bị nhiễm, bộ công cụ khai thác sẽ quét hệ thống để tìm phần mềm dễ bị tấn công và khởi động cuộc tấn công. Tùy thuộc vào bộ công cụ khai thác cụ thể đang được sử dụng, cuộc tấn công thường sẽ cố tải xuống các chương trình độc hại bổ sung hoặc chuyển hướng nạn nhân đến các trang web độc hại.

Nhiều bộ công cụ khai thác được thiết kế có tính mô-đun và tính linh hoạt. Điều này cho phép tội phạm mạng nhanh chóng và dễ dàng tùy chỉnh chúng cho các ứng dụng khác nhau và các mục tiêu khác nhau. Hơn nữa, tội phạm mạng có thể giữ bí mật một số thành phần nhất định trong bộ công cụ khai thác của chúng, khiến các nhà nghiên cứu bảo mật gặp khó khăn trong việc phân tích và xác định cuộc tấn công.

Bộ công cụ khai thác có thể được sử dụng cho nhiều mục đích độc hại khác nhau, chẳng hạn như cài đặt phần mềm ransomware, đánh cắp thông tin bí mật và phổ biến các chương trình độc hại khác. Các chuyên gia bảo mật khuyến nghị các tổ chức nên sử dụng phương pháp bảo mật theo lớp để bảo vệ mạng của họ khỏi các bộ công cụ khai thác. Điều này bao gồm việc sử dụng tường lửa, phần mềm chống vi-rút cập nhật và vá các lỗ hổng phần mềm càng sớm càng tốt.