O estouro de buffer é um tipo de vulnerabilidade de segurança de computador comumente encontrada em softwares. Ela é causada por um aplicativo que tenta gravar mais dados em um buffer de memória do que o buffer pode conter. Os estouros de buffer podem levar ao travamento do programa, à corrupção da memória e ao comportamento inesperado do sistema, inclusive à execução de código mal-intencionado.

Em computação, um buffer é uma seção da memória que contém instruções ou dados prontos para serem processados. O buffer tem um tamanho limitado e, se um aplicativo tentar gravar nele mais dados ou instruções do que ele pode suportar, diz-se que ele transborda. Como resultado, os dados na memória que o programa esperava que permanecessem inalterados podem ser modificados ou perdidos, e dados confidenciais ou senhas podem ser revelados.

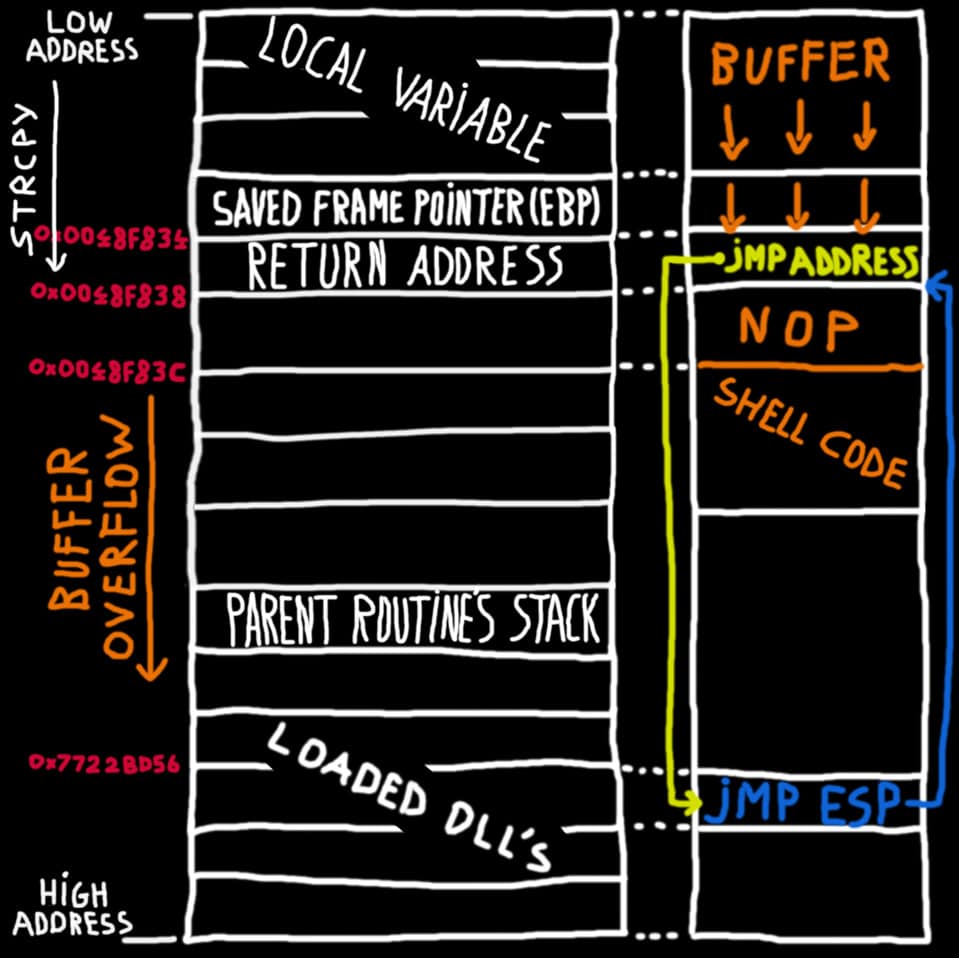

O tipo mais comum de estouro de buffer é o estouro baseado na pilha, em que um aplicativo tenta gravar dados além do final de um buffer alocado na pilha. Também é possível que outros buffers armazenados, como os alocados no heap, transbordem. Outros tipos de estouro de buffer podem ocorrer a partir de estouro de heap, estouro de funções da família printf e strcpy, estouro de buffer estático e assim por diante.

Os estouros de buffer podem ser difíceis de detectar e explorar. A forma como os dados são alocados na memória também pode ser usada para dificultar a exploração. Entretanto, práticas de codificação adequadas podem ser usadas para dificultar a exploração de estouro de buffer. Isso inclui o uso de técnicas de proteção de memória, como a ASLR (Address Space Layout Randomization) e a DEP (Data Execution Prevention).

Os estouros de buffer são vulnerabilidades de segurança comumente exploradas em ataques cibernéticos para obter acesso não autorizado a um sistema. Portanto, é importante que os desenvolvedores de software identifiquem possíveis estouros de buffer antes que eles possam ser explorados e tomem medidas para evitá-los.