L'obscurcissement est une technique informatique utilisée pour cacher la signification et l'intention réelles d'un programme en le rendant difficile à comprendre. Elle est principalement utilisée pour protéger la propriété intellectuelle et sécuriser le code source, ou pour empêcher la rétro-ingénierie. En rendant le code source du programme difficile à lire ou à déchiffrer, elle peut contribuer à protéger les secrets commerciaux d'une entreprise ou d'autres informations sensibles.

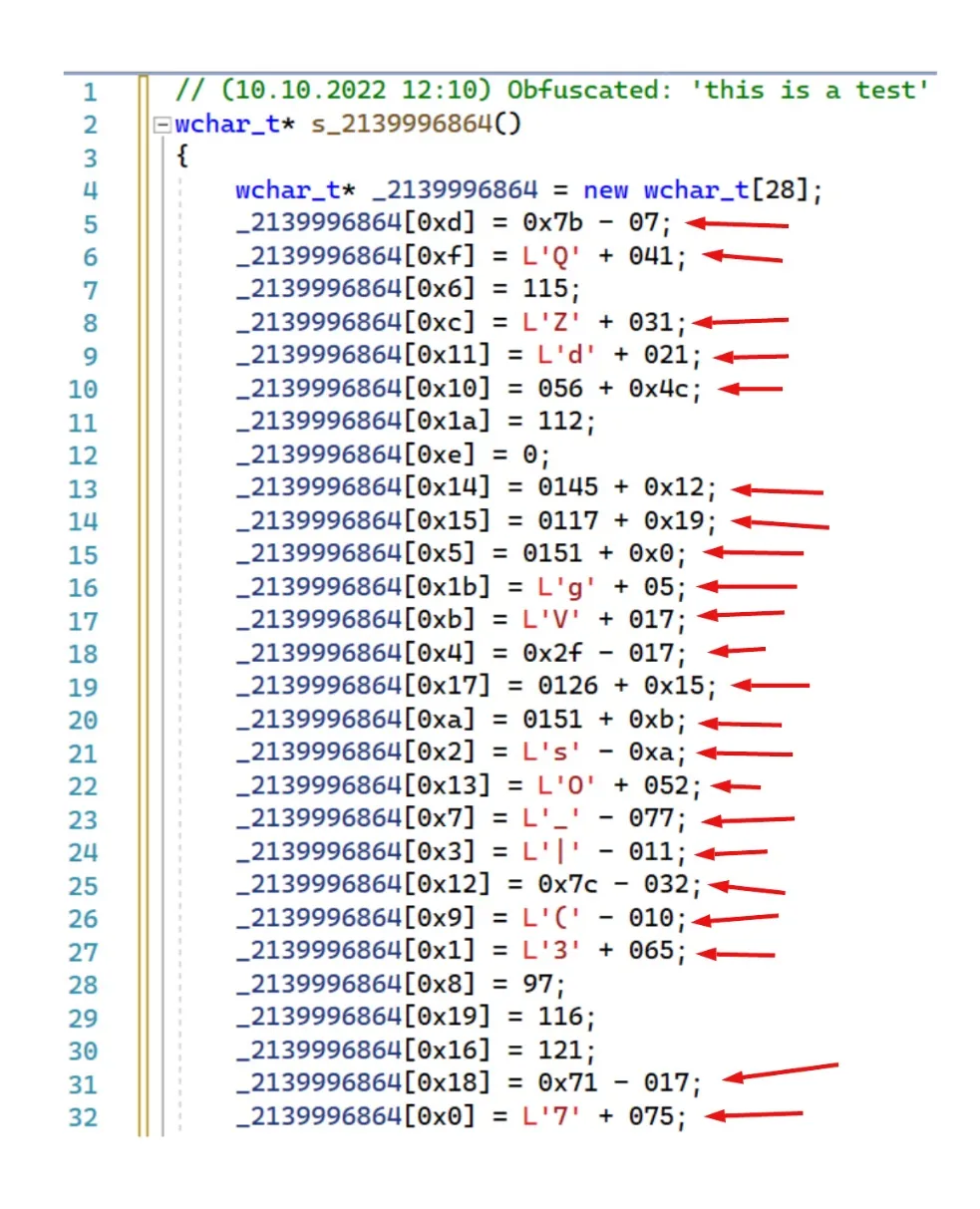

Les techniques d'obscurcissement peuvent aller du simple changement de nom des variables ou des fonctions à des approches plus sophistiquées, telles que la combinaison de plusieurs méthodes en un seul algorithme complexe. Diverses méthodes centrées sur le code peuvent être utilisées pour rendre le code difficile à interpréter. Il peut s'agir de la réorganisation de la séquence du code, de l'utilisation d'algorithmes d'obscurcissement du code, de diverses techniques de réduction du code et du cryptage.

Les logiciels modernes peuvent souvent bénéficier de techniques d'obscurcissement en raison de la complexité des langages dynamiques, tels que JavaScript, et du fait que la décompilation d'un programme écrit dans un tel langage produit un code source qui peut être moins lisible que dans d'autres langages de programmation statiques.

L'obscurcissement peut être utilisé par des acteurs malveillants pour dissimuler le véritable objectif d'un logiciel malveillant. De nombreux virus ont eu recours à l'obscurcissement pour se rendre plus difficiles à détecter et plus évasifs.

L'obscurcissement est également utilisé dans le domaine de la sécurité informatique pour empêcher l'ingénierie inverse. En obscurcissant le code, l'ingénierie inverse devient beaucoup plus difficile car il est plus difficile de distinguer les différents éléments du code. Par conséquent, cela permet de protéger le code sensible contre l'exploitation par les attaquants.

Dans l'ensemble, l'obscurcissement est une technique importante utilisée par de nombreux développeurs de logiciels et de sécurité. Elle permet de protéger la propriété intellectuelle, de sécuriser le code source et d'empêcher la rétro-ingénierie. Cependant, elle peut également être utilisée par des acteurs malveillants pour rendre le code malveillant plus difficile à détecter et à analyser.