Cross-site scripting (XSS) es un tipo de vulnerabilidad de seguridad informática relacionada con las aplicaciones web. Se produce cuando un usuario malintencionado inyecta código, como JavaScript, en un sitio web por lo demás benigno y de confianza. El código inyectado puede utilizarse entonces para obtener acceso no autorizado a información del usuario, o incluso para ejecutar código malicioso.

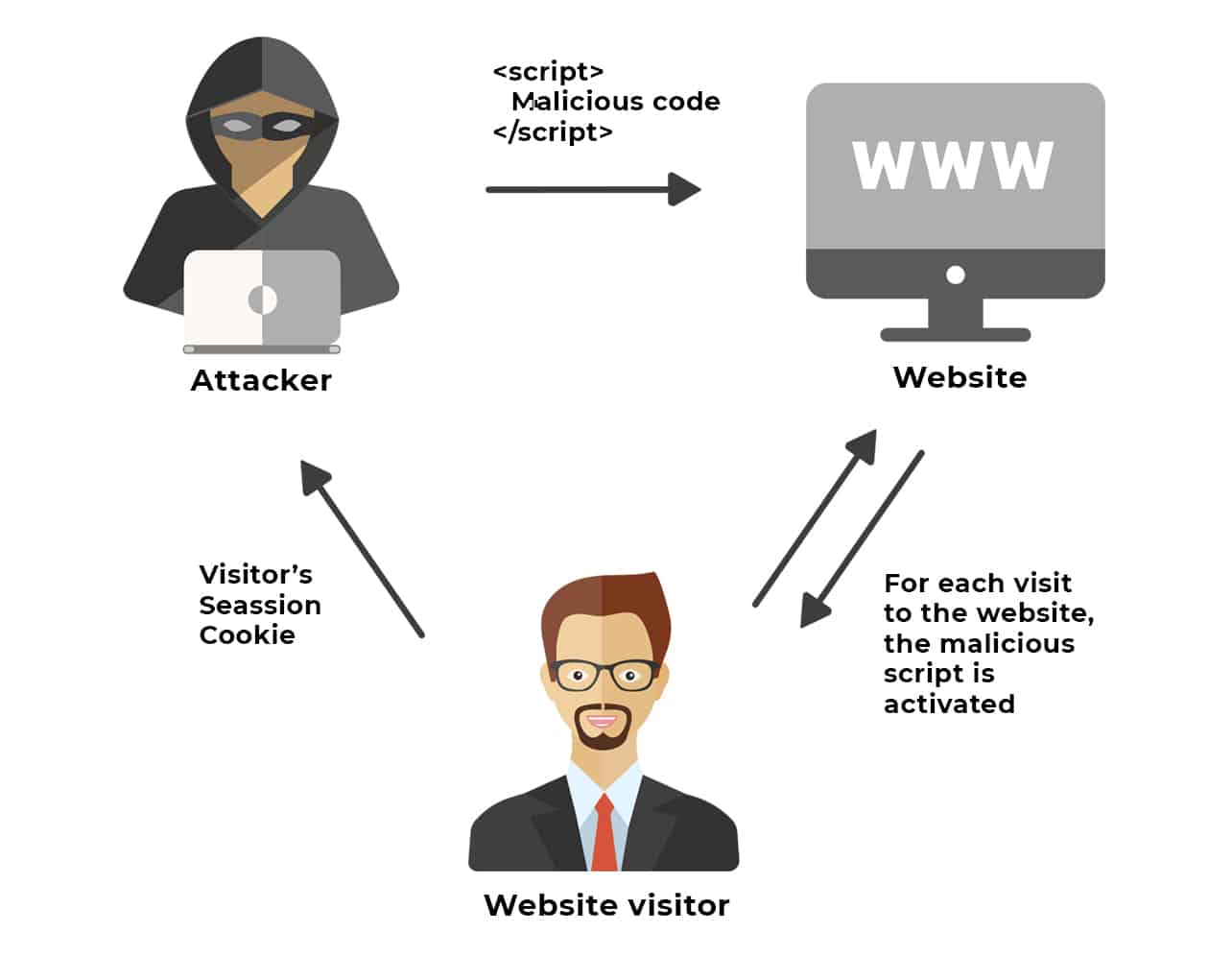

Los ataques XSS se producen cuando un atacante es capaz de inyectar código de scripting del lado del cliente en una página web que luego es ejecutado por los navegadores de las víctimas. Como el código malicioso no es generado por el servidor, puede ser difícil de detectar y prevenir. Un ejemplo de ataque XSS sería el de un atacante que inyecta código JavaScript malicioso en una página web que luego ven todos los visitantes de la misma. Cuando los visitantes ejecutan el código malicioso, sin saberlo, conceden al atacante acceso a sus datos personales.

Los ataques XSS suponen un grave riesgo para la seguridad de las organizaciones, ya que pueden permitir a los atacantes acceder a datos privados de los usuarios e incluso ejecutar código malicioso en los sistemas de las víctimas. Para prevenir los ataques XSS, los desarrolladores deben escapar de la entrada del usuario y utilizar la Política de Seguridad de Contenidos (CSP) para evitar que los navegadores ejecuten código malicioso. Además, la aplicación de medidas de seguridad por capas, como la validación de entradas, la restricción de privilegios de usuario y el uso de la validación del lado del servidor, puede reducir aún más el riesgo de vulnerabilidades XSS.

El cross-site scripting (XSS) es una peligrosa vulnerabilidad de seguridad informática que permite a los atacantes inyectar código malicioso de scripting del lado del cliente en una página web. Mediante el uso de diversas estrategias, como el escape de la entrada del usuario, la implementación de CSP y la superposición de medidas de seguridad, las organizaciones pueden reducir el riesgo de ataques XSS y proteger los datos de los usuarios frente a atacantes malintencionados.