O perímetro de rede, também chamado de segurança de perímetro, é um conjunto de medidas implementadas para proteger a infraestrutura de rede de uma organização contra ataques externos. Os perímetros de rede são projetados para defender contra agentes mal-intencionados ou hackers que pretendem causar interrupções ou obter acesso a dados privados. É a primeira linha de defesa contra possíveis ameaças e também pode ser usada para manter a conformidade regulamentar.

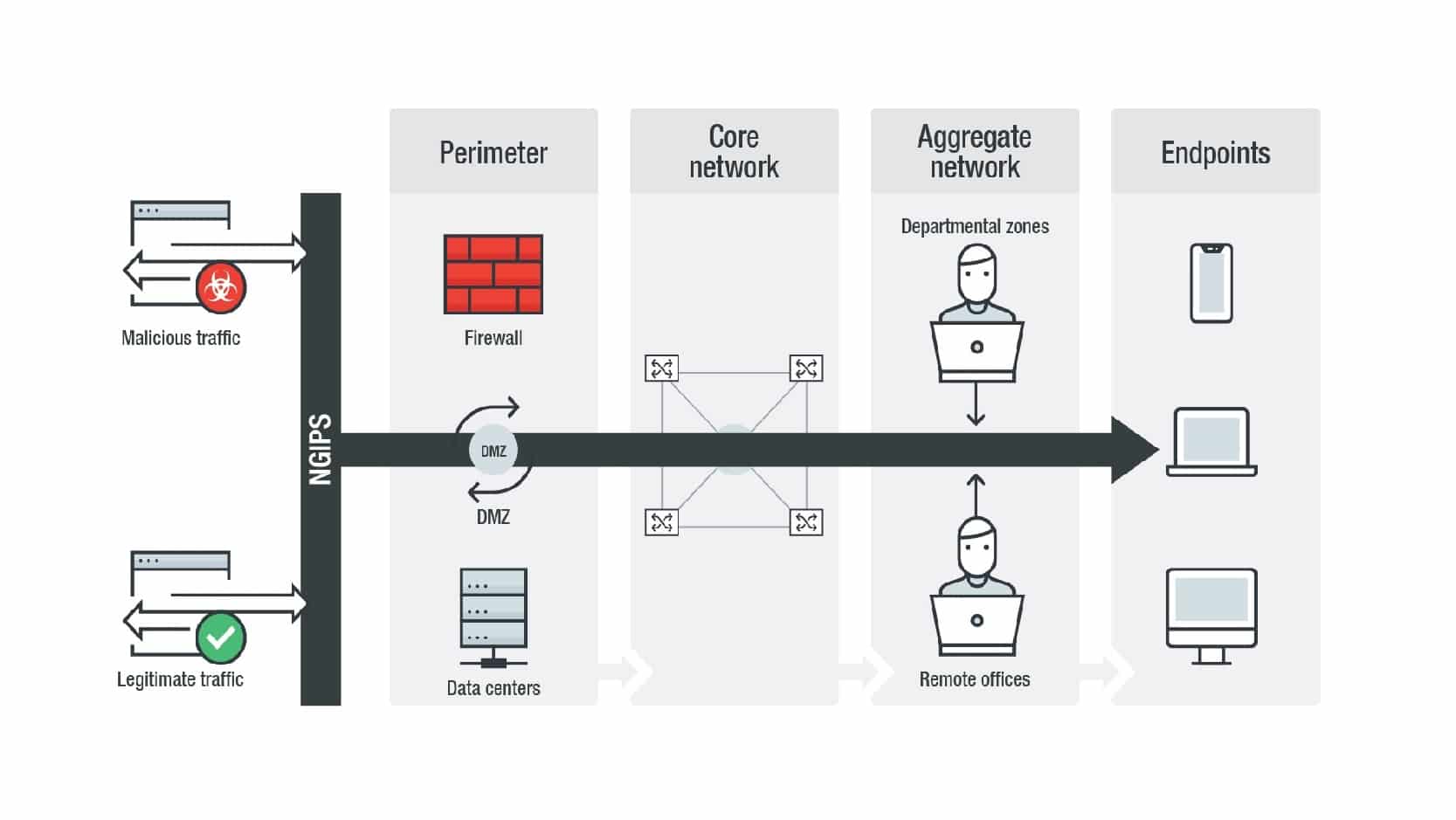

Na maioria dos casos, os sistemas de defesa do perímetro da rede operam em um conjunto de procedimentos de segurança em camadas que trabalham juntos para criar um sistema de defesa geral eficaz. Normalmente, essas medidas incluem firewalls, controles de acesso, autenticação de usuários e criptografia. Um firewall é usado para monitorar o tráfego de entrada e saída e filtrar qualquer tráfego que não se enquadre nas políticas de segurança predefinidas. Os controles de acesso são empregados para garantir que somente usuários autorizados possam acessar os dados ou as informações que têm permissão para visualizar. A autenticação do usuário geralmente é implementada com um sistema de autenticação multifator, que exige várias formas de verificação antes de permitir o acesso. Por fim, a criptografia é usada para embaralhar os dados, de modo que, mesmo que alguém obtenha acesso a eles, não será capaz de compreendê-los.

Os perímetros de rede são essenciais para as organizações que lidam com dados confidenciais e podem ser adaptados para atender às necessidades específicas da organização. As empresas precisam garantir que a defesa do perímetro da rede seja mantida atualizada com as medidas de segurança mais recentes para garantir o mais alto nível de proteção.