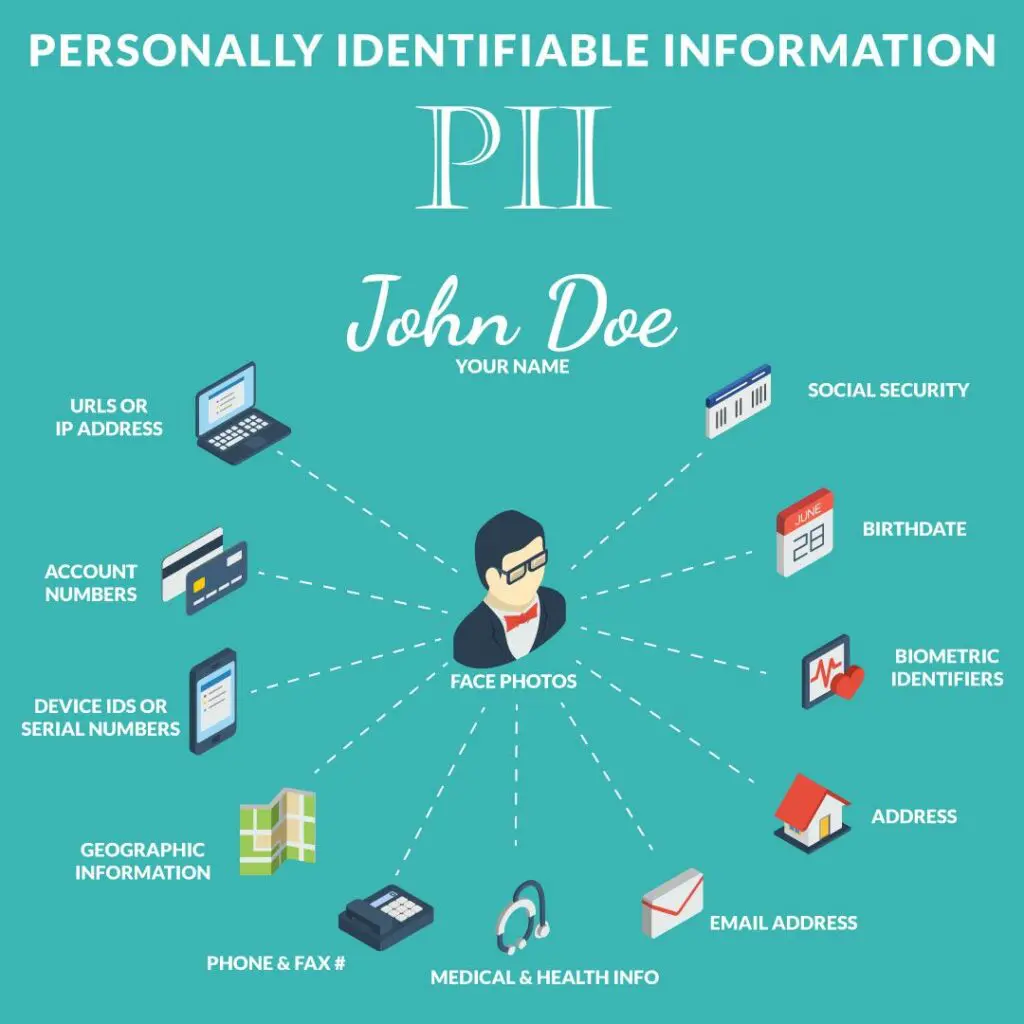

Les informations personnelles identifiables (IPI) sont toutes les données, sous forme numérique ou non, qui peuvent être utilisées pour identifier une personne. Il s'agit notamment des noms, adresses, numéros de téléphone et adresses électroniques, ainsi que des données biométriques, telles que les empreintes digitales ou les scanners rétiniens. Les IIP sont souvent utilisées par les entreprises, les agences gouvernementales et d'autres organisations pour authentifier les utilisateurs, par exemple lorsqu'ils ouvrent un nouveau compte.

Les informations personnelles sont réglementées par de nombreuses organisations, notamment la Federal Trade Commission (FTC), la Federal Communications Commission (FCC) et le Règlement général sur la protection des données (RGPD) de l'Union européenne. Ces organisations ont établi des lignes directrices spécifiques pour la protection et l'utilisation des informations personnelles. Les entreprises doivent établir des pratiques de sécurité raisonnables qui répondent aux exigences de chaque réglementation. Cela inclut le cryptage des données, la restriction de l'accès aux utilisateurs valides et la mise en œuvre d'autres mesures pour garantir la confidentialité et la sécurité des informations personnelles.

Les entreprises sont également responsables de l'élimination correcte des IIP collectées. Il est important de mettre en place des pratiques d'élimination appropriées pour s'assurer que les informations personnelles ne sont pas exposées à des personnes non autorisées. Il existe plusieurs méthodes pour garantir une élimination correcte des IPI, telles que l'effacement des disques durs et les services de destruction des données.

Les informations personnelles sont un outil important pour vérifier les identités et prévenir la fraude. Cependant, il est important de bien le protéger, car il peut facilement être utilisé à mauvais escient ou volé à des fins malveillantes. Les organisations doivent disposer d'un plan bien développé pour protéger les informations personnelles, ainsi que de procédures appropriées pour leur élimination.