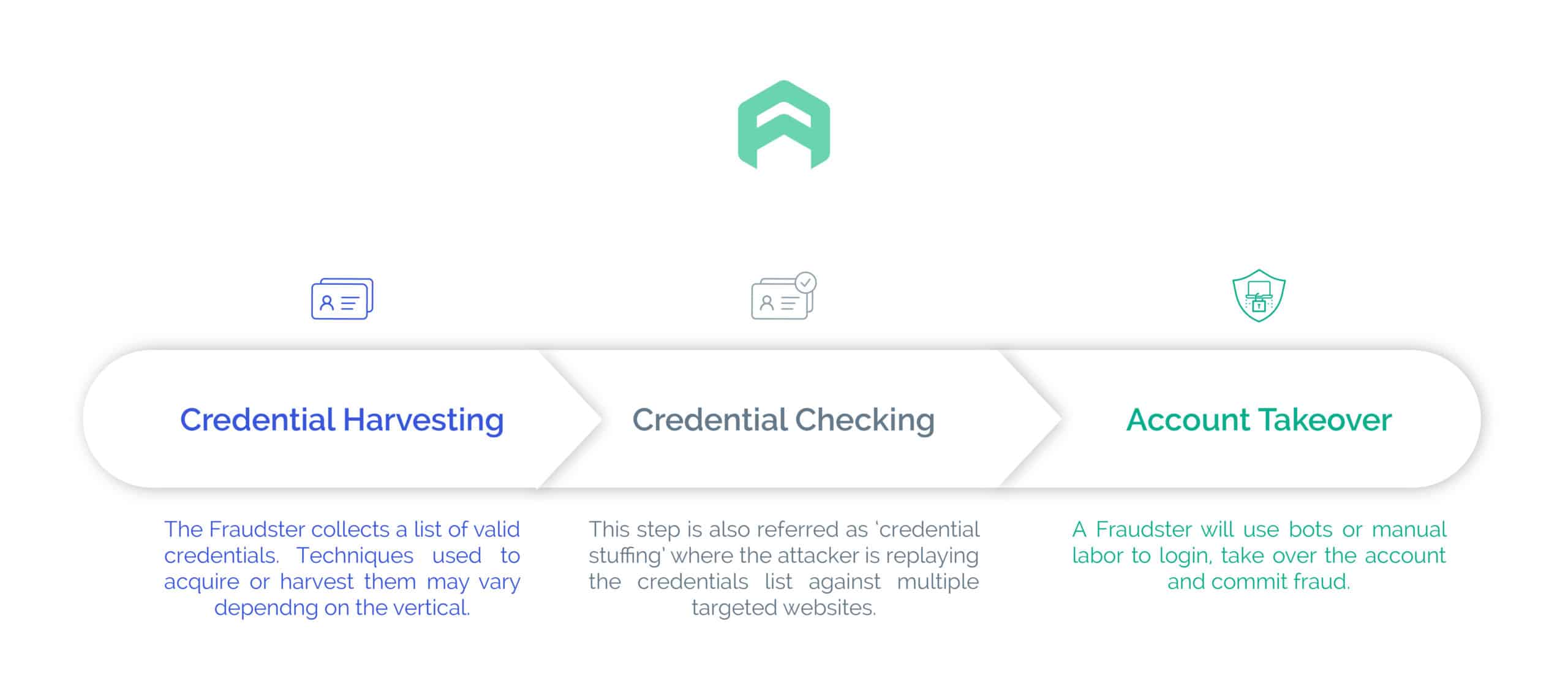

Przechwytywanie kont to rodzaj cyberataku, podczas którego szkodliwi przestępcy wykorzystują zautomatyzowane programy do wykrywania i wykorzystywania słabych punktów na kontach użytkowników. Atakujący zazwyczaj używają botów do tworzenia, znajdowania i testowania tysięcy potencjalnych kombinacji kont w celu uzyskania dostępu do danych kont. Ten typ ataku jest coraz częściej stosowany w kampaniach phishingowych, atakach brute-force i innych złośliwych działaniach.

Aby chronić się przed atakami polegającymi na przejęciu kont, organizacje powinny stosować kombinację solidnego uwierzytelniania, proaktywnego monitorowania i wdrożenia bezpiecznego serwera proxy. W związku z tym bezpieczny serwer proxy jest niezbędny do ograniczenia ryzyka nieuprawnionego dostępu do konta, ponieważ pełni rolę pośrednika, który łączy urządzenie użytkownika z bezpiecznym serwerem przed połączeniem z żądaną stroną internetową. Uruchamiając bezpieczny serwer proxy, organizacje mogą chronić dane użytkowników przed złośliwymi podmiotami. Serwery proxy zapewniają również dodatkowe korzyści, ponieważ działają jako dodatkowa warstwa bezpieczeństwa i chronią użytkownika przed złośliwymi atakami. Szczególnie w przypadku przechwytywania kont serwery proxy zapewniają dodatkową warstwę bezpieczeństwa, zarządzając żądaniami użytkowników i zapewniając, że na serwer wysyłane są tylko autoryzowane żądania.

Ponadto organizacje powinny również stosować uwierzytelnianie dwuskładnikowe, ponieważ ta forma uwierzytelniania zapewnia kolejny poziom bezpieczeństwa, wymagając od użytkownika wprowadzenia dodatkowej formy identyfikacji, takiej jak jednorazowy kod PIN wysłany na jego urządzenie lub e-mail. Ten poziom uwierzytelniania drastycznie pomaga zmniejszyć ryzyko przechwytywania kont. Wreszcie organizacje mogą również korzystać z proaktywnego monitorowania, aby wykryć wszelkie podejrzane działania i odpowiednio zareagować. Ten rodzaj monitorowania może pomóc organizacjom wykryć potencjalne zagrożenia i uniemożliwić im skuteczną kradzież jakichkolwiek informacji o użytkownikach.

Podsumowując, przechwytywanie kont to rodzaj cyberataku, w którym wykorzystuje się zautomatyzowane systemy do wykrywania i wykorzystywania podatnych na zagrożenia kont użytkowników. Aby chronić się przed tego typu atakami, organizacje powinny stosować kombinację niezawodnego uwierzytelniania, korzystania z bezpiecznego serwera proxy, uwierzytelniania dwuskładnikowego i proaktywnego monitorowania w celu wykrywania wszelkich podejrzanych działań i reagowania na nie.