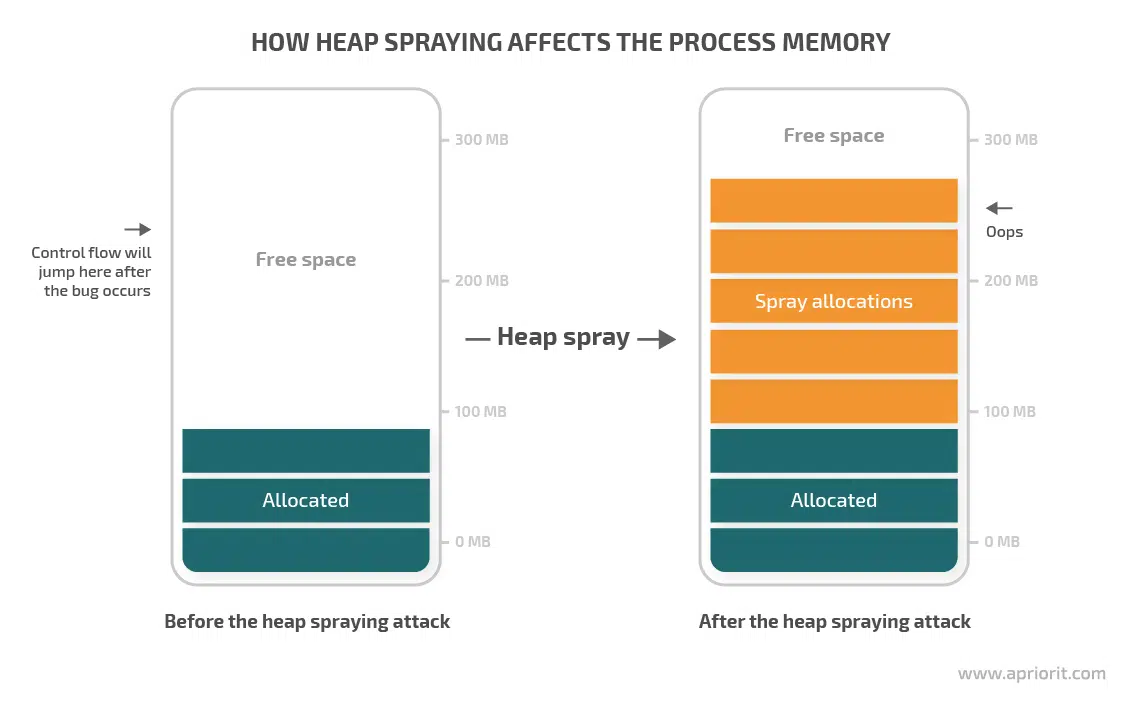

El heap spraying es una forma de ataque a la memoria que consiste en sobrescribir la memoria de un ordenador objetivo con una carga útil intencionada de código malicioso. El código malicioso se utiliza para aumentar las posibilidades de éxito de un ataque, ya que simplifica el proceso de explotación de una vulnerabilidad en un sistema informático. El heap spraying funciona aprovechando el hecho de que el heap se asigna de forma contigua. Al hacer que el código malicioso resida en el heap, los atacantes pueden estar seguros de que cuando se ejecute el código vulnerable, es más probable que ejecute su código arbitrario.

El heap spraying se ha utilizado en numerosos ataques que aprovechan la corrupción de memoria, la escalada de privilegios u otras vulnerabilidades del software. Entre los objetivos habituales de los ataques de heap spraying se encuentran lectores de PDF, navegadores web y aplicaciones ofimáticas como Word y Excel. A pesar de que el heap spraying se considera una forma de ataque desafiante, sigue siendo una herramienta importante en el arsenal de un atacante, ya que puede permitir la explotación exitosa de un sistema incluso cuando otros vectores de ataque han sido bloqueados.

El heap spraying también se denomina a veces heap allocation o heap over write attack. Este tipo de ataque puede utilizarse en combinación con un desbordamiento de búfer múltiple, en el que varias instancias de la misma entrada forzarán al sistema a sobrescribir la misma zona de memoria heap asignada, lo que acabaría ejecutando la carga maliciosa.

El heap spraying es una estrategia bien conocida para explotar con éxito una aplicación vulnerable, por lo que los desarrolladores deben construir y desplegar código con optimizaciones de gestión de memoria y heap, así como técnicas para dificultar o imposibilitar el heap spraying. Además, los desarrolladores deben utilizar prácticas de codificación seguras para probar la aplicación en busca de vulnerabilidades. Los profesionales de la ciberseguridad también pueden utilizar medidas preventivas, como la actualización periódica de su software, para mitigar el riesgo de un ataque de pulverización de heap.