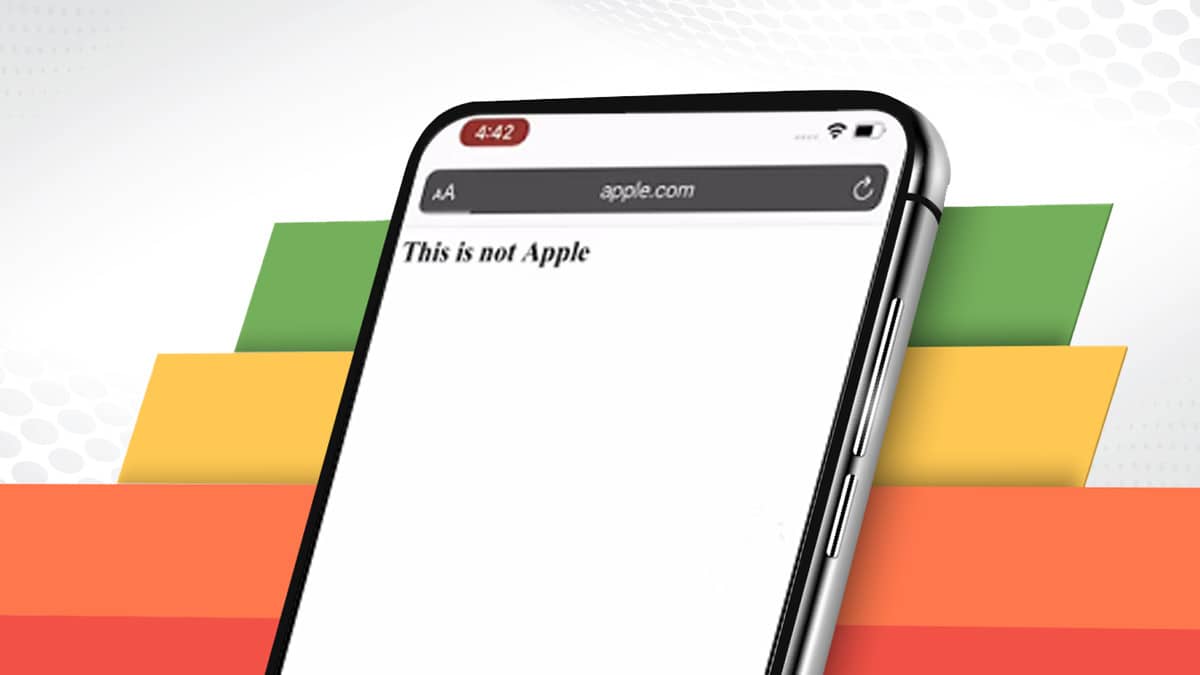

L'usurpation de barre d'adresse, également connue sous le nom de "phishing de barre d'âge", est une technique qui consiste à manipuler de manière malveillante la barre d'adresse du navigateur d'un internaute afin qu'elle semble afficher des informations provenant d'un site web de confiance, alors qu'il n'en est rien. Le but de cette pratique malveillante est de tromper l'utilisateur en lui faisant croire qu'il consulte un site web légitime, alors qu'il visite en fait une page conçue pour l'escroquer ou pour installer des logiciels malveillants sur son ordinateur.

L'usurpation de la barre d'adresse se produit lorsqu'un site web malveillant, par le biais d'un codage ou d'une manipulation du navigateur, est capable de faire apparaître une nouvelle URL en haut de la barre d'adresse du navigateur, même si la véritable URL du site web que l'utilisateur est en train de visiter reste hors de sa vue. Le site web malveillant est alors capable de donner une fausse perception du site web que l'utilisateur est en train de visiter, d'une manière similaire à l'hameçonnage. Au lieu d'envoyer des courriels ou des fenêtres contextuelles, les attaquants utilisent la barre d'adresse URL familière pour fournir de fausses informations afin d'inciter les utilisateurs à visiter le site web malveillant.

Les attaquants qui utilisent l'usurpation de barre d'adresse ont notamment l'intention de voler des informations telles que des identifiants de connexion ou des données financières. D'autres activités malveillantes peuvent inclure l'installation de logiciels malveillants sur l'ordinateur cible ou la redirection d'un utilisateur vers un site web malveillant.

Pour éviter que les utilisateurs ne soient victimes d'une usurpation de barre d'adresse, il est recommandé de toujours vérifier l'URL d'un site web inconnu avant de fournir des informations personnelles ou financières. Les pages de paiement HTTPS et les sites web sécurisés constituent également un meilleur choix, car ils sont généralement protégés contre l'usurpation d'adresse et les tentatives malveillantes. En outre, les utilisateurs devraient tenir leurs logiciels à jour, car c'est l'un des meilleurs moyens de prévenir toute forme d'attaque ou d'exploitation malveillante.