Puerta NOR (Puerta No-OR)

Una puerta NOR, abreviatura de Not-OR Gate, es un tipo de puerta lógica digital. Al igual que otras puertas lógicas, se utiliza en circuitos digitales de computadoras, programación y ciberseguridad. Una puerta NOR es una puerta lógica activa formada por dos o más transistores o interruptores lógicos. Se utiliza para “O” y “NO” dos o más valores binarios de entrada.

Funcionalidad

La salida de una puerta NOR estará “ON” (FALSE/LOW) sólo cuando ambas entradas estén “OFF” (TRUE/HIGH). La salida de una puerta NOR es la inversa de la salida de una puerta OR. Cuando una o más de las entradas estén “ON”, la salida estará “OFF”. En términos de lógica booleana, la puerta NOR es un dispositivo "todo apagado". Es una combinación de las puertas OR y NOT.

Por ejemplo, en una puerta NOR de dos entradas, la salida está "ON" (FALSE/LOW) sólo cuando ambas entradas están "OFF" (TRUE/HIGH). Esto se puede expresar como A NOR B, con la salida expresada como (A OR B)', es decir, la inversa de la salida para una puerta OR.

Aplicaciones

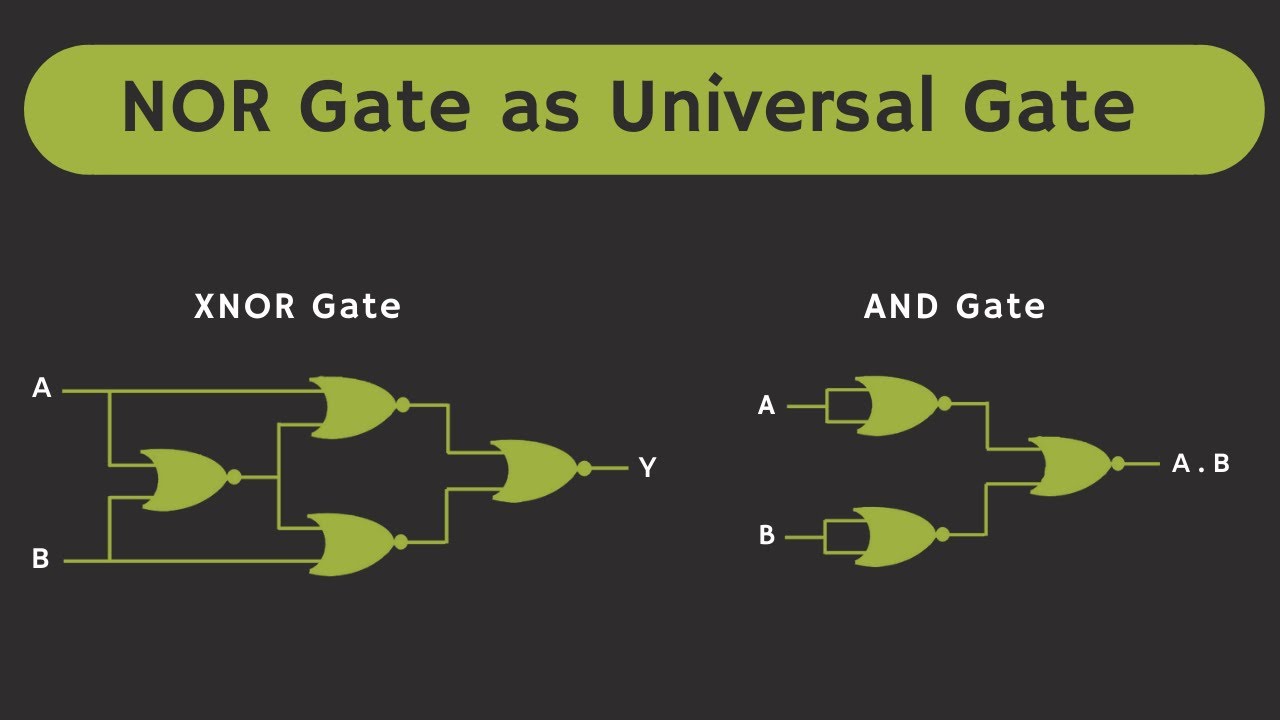

Las puertas NOR se utilizan en una variedad de aplicaciones en informática, programación y ciberseguridad. Por ejemplo, se pueden utilizar como medio sumador único o sumador completo en circuitos aritméticos, o como puerta lógica única en lógica combinatoria.

También se pueden utilizar como flip-flops en circuitos secuenciales, como dispositivos de memoria, o en combinación con otras puertas lógicas para realizar operaciones lógicas más complejas. En las computadoras, se utilizan en operaciones aritméticas y lógicas. En programación y ciberseguridad se utilizan en procesos de cifrado y descifrado de datos.

Conclusión

La puerta NOR es un tipo de puerta lógica digital que se utiliza para “O” y “NO” dos o más valores binarios de entrada. Sus salidas son inversas a las de una OR Gate y se utilizan en computadoras, programación y ciberseguridad. Las puertas NOR se utilizan en muchos tipos diferentes de aplicaciones, como operaciones aritméticas y lógicas, dispositivos de memoria y procesos de cifrado y descifrado de datos.