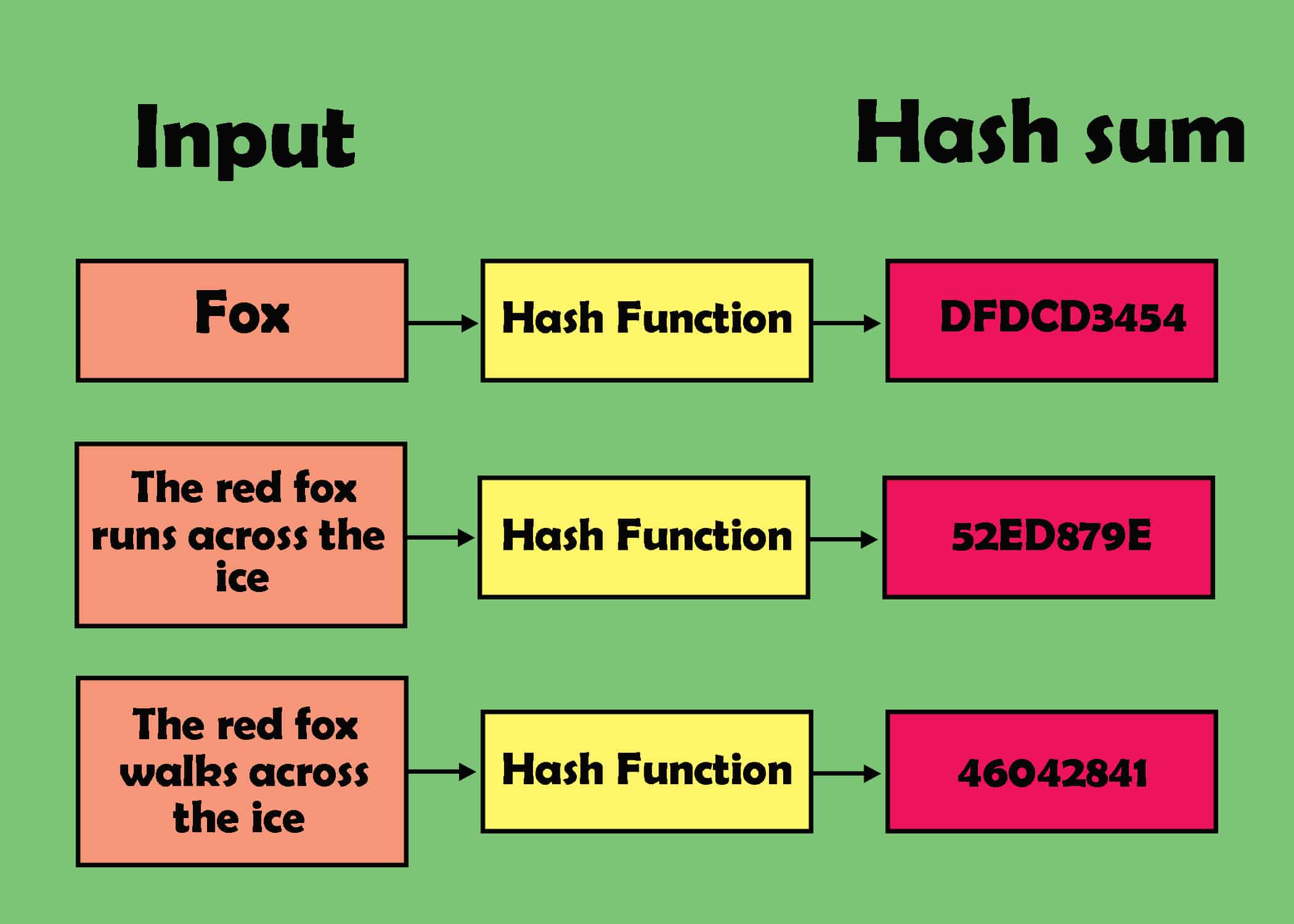

Una función hash es un tipo específico de algoritmo utilizado para convertir un mensaje o conjunto de datos en una cadena alfanumérica de longitud fija, denominada "valor hash" o "código hash". Es una técnica criptográfica unidireccional ampliamente utilizada que puede emplearse para realizar comprobaciones básicas de la integridad de los datos y para proporcionar autenticación básica.

En informática, una función hash es un algoritmo matemático que produce un valor único, normalmente denominado "código hash" o "valor hash", para cualquier conjunto de datos. Se utiliza para garantizar que la información no se altere accidental o maliciosamente en tránsito o almacenamiento. También se utiliza para comparar archivos en busca de contenido duplicado.

Las funciones hash se utilizan en una gran variedad de protocolos y aplicaciones de seguridad informática, como la criptografía de clave pública, los certificados digitales, los códigos de autenticación de mensajes, las firmas digitales y las contraseñas seguras. También pueden utilizarse para generar cifrado unidireccional de datos, de modo que aunque se obtengan los datos, no puedan utilizarse sin conocer la clave secreta.

El tipo más común de función hash se denomina "función hash criptográfica", que es un tipo de función hash que está diseñada para producir códigos hash identificables de forma única e impredecible. Esto hace que sea difícil para un atacante crear un conjunto de datos que produzca el mismo valor hash que el conjunto original.

Las funciones hash son una parte importante de la infraestructura de seguridad de cualquier sitio web o aplicación en red, y son una herramienta esencial para cualquiera que construya o gestione un sistema seguro.