Business Email Compromise (BEC) es un tipo de amenaza de seguridad dirigida a sistemas de pago corporativos e internacionales. Es una de las amenazas de más rápido crecimiento para la ciberseguridad corporativa y se ha convertido en el método preferido de los ciberdelincuentes que buscan estafar grandes cantidades de dinero a empresas y consumidores.

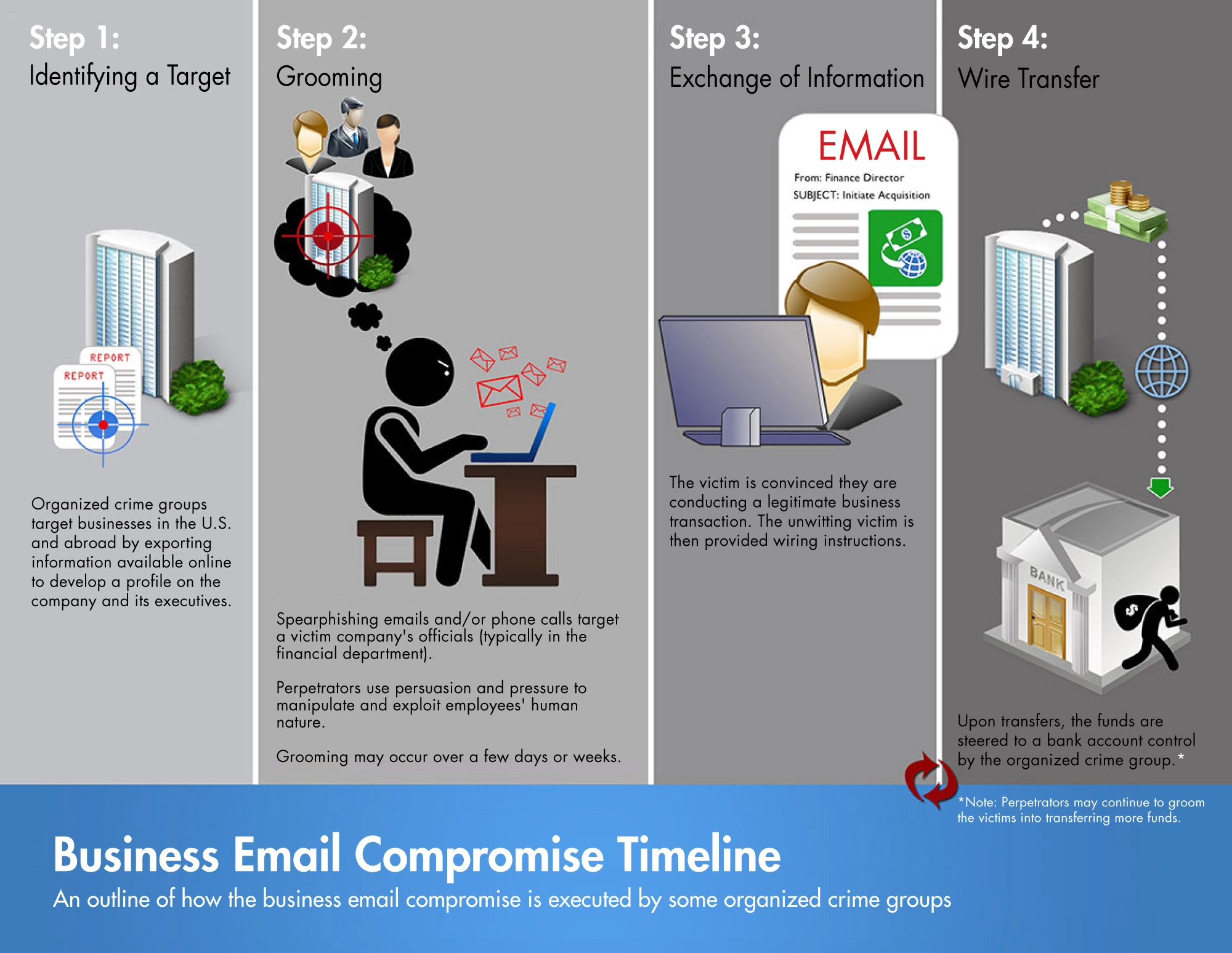

Los ataques BEC suelen originarse en el correo electrónico y se centran en explotar el punto más débil del perímetro de seguridad de las empresas: los seres humanos. Los BEC van más allá del típico ataque de phishing haciéndose pasar por un ejecutivo y enviando correos electrónicos que contienen enlaces maliciosos, solicitan transferencias de dinero no autorizadas o piden información sensible.

En un tipo de ataque, un pirata informático se hace pasar por un socio de trabajo o un cliente de la empresa y envía un correo electrónico a un empleado de confianza de la empresa con una solicitud de transferencia bancaria. El empleado no tiene motivos para sospechar que la solicitud es fraudulenta y acepta la transferencia. Una vez que los fondos se han transferido, son casi imposibles de rastrear o recuperar.

En otro tipo de ataque, un pirata informático puede hacerse pasar por un director general u otro ejecutivo de alto nivel y enviar un correo electrónico a un empleado de nóminas o cuentas por pagar con instrucciones para transferir fondos a una cuenta bancaria. Este tipo de ataque BEC es especialmente peligroso porque a los empleados de nóminas y cuentas por pagar se les presentan a menudo múltiples solicitudes y no tienen la discreción de rechazar las solicitudes hechas por ejecutivos de alto nivel.

Además de las pérdidas financieras, las empresas afectadas por ataques BEC suelen sufrir daños en su reputación, así como multas reglamentarias derivadas del incumplimiento de las normas contra el blanqueo de capitales.

Las empresas deben tomar medidas para protegerse de los ataques BEC. Estas medidas incluyen el uso de contraseñas seguras, la aplicación de la autenticación de dos factores y la formación de los empleados en materia de seguridad. Además, las empresas deben mantener actualizado su software antivirus y asegurarse de que sus políticas de aceptación y organización del correo electrónico cubren la prevención de los ataques BEC.