Атака на цепочку поставок, также известная как компрометация цепочки поставок, - это тип кибератаки, при которой противник проникает в цепочку поставок организации, чтобы получить доступ к ее сети, данным или системам. Этот тип атаки особенно эффективен и сложен для защиты, поскольку он направлен на слабое звено в системе, которое часто остается незамеченным по сравнению с другими частями организации.

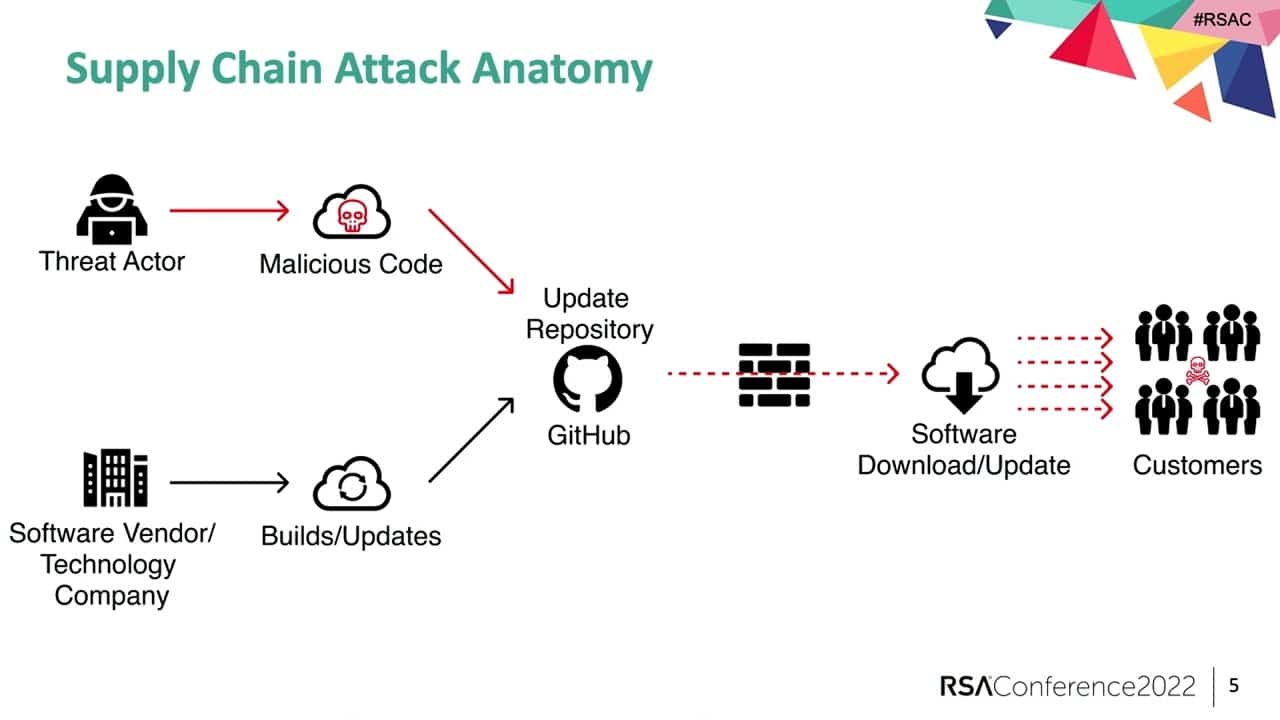

Атака на цепочку поставок начинается с получения противником доступа к одной уязвимой точке в цепочке поставок, которая может включать в себя незащищенные продукты, поврежденные обновления программного обеспечения или вредоносные компоненты оборудования. Затем это первоначальное проникновение может быть использовано как вход в более крупную систему, позволяя злоумышленнику получить доступ ко всей цепочке. В результате данные и системы организации подвергаются риску компрометации.

Влияние успешной атаки на цепочку поставок может быть огромным из-за возможности масштабного заражения. В этом случае одно нарушение может легко превратиться в эпидемию, поскольку затрагиваются все компоненты цепочки поставок. Кроме того, организации часто не обнаруживают присутствие вредоносных компонентов до тех пор, пока не становится слишком поздно, что затрудняет защиту от таких атак.

Для защиты от атак на цепочки поставок организациям следует инвестировать в надежные меры кибербезопасности, включающие регулярную оценку и мониторинг цепочек поставок на предмет уязвимостей. Кроме того, они должны убедиться, что их партнеры по цепочке поставок имеют адекватные меры безопасности для защиты от этого типа атак. Наконец, организациям следует проводить независимое тестирование всех обновлений и компонентов перед их интеграцией в свои системы.